이번에는 forensic contest의 Puzzle #3인 Ann's AppleTV를 풀어보겠습니다.

1. 문제

Ann and Mr. X have set up their new base of operations. While waiting for the extradition paperwork to go through, you and your team of investigators covertly monitor her activity. Recently, Ann got a brand new AppleTV, and configured it with the static IP address 192.168.1.10. Here is the packet capture with her latest activity.

(Ann과 Mr. X는 그들의 새로운 사업 기지를 세웠다. 범죄인 인도 서류가 통과되기를 기다리는 동안, 당신과 당신의 수사팀은 그녀의 활동을 비밀리에 감시합니다. 최근에 앤은 새로운 애플 TV를 얻었다. 정적 IP 주소 192.168.1.10으로 TV를 구성했습니다. 이것은 그녀의 최근 활동을 담은 패킷 캡처입니다.)

You are the forensic investigator. Your mission is to find out what Ann searched for, build a profile of her interests, and recover evidence including:

(당신은 법의학 수사관입니다. 당신의 임무는 앤이 무엇을 검색했는지 찾고, 그녀의 관심사에 대한 프로파일을 만들고, 다음을 포함한 증거를 복구하는 것이다.)

1. What is the MAC address of Ann’s AppleTV? (Ann의 Apple TV의 MAC 주소는 무엇입니까?)

2. What User-Agent string did Ann’s AppleTV use in HTTP requests? ( Ann의 AppleTV에서 수행한 HTTP 요청에서 User-Agent 문자열은 무엇입니까?)

3. What were Ann’s first four search terms on the AppleTV (all incremental searches count)? (애플에서 앤의 첫 4개 검색어는 무엇이었는가.TV(모든 증분 검색 카운트)?)

4. What was the title of the first movie Ann clicked on? (앤이 클릭한 첫 번째 영화의 제목은?)

5. What was the full URL to the movie trailer (defined by “preview-url”)? (영화 예고편의 전체 URL("미리 보기-url"로 정의)은 무엇이었습니까?)

6. What was the title of the second movie Ann clicked on? (앤이 클릭한 두 번째 영화의 제목은?)

7. What was the price to buy it (defined by “price-display”)? ("가격 표시"로 정의된 가격은 얼마였습니까?)

8. What was the last full term Ann searched for? (앤이 마지막으로 검색한 전체 단어는 무엇인가요?)

Here is your evidence file:

http://forensicscontest.com/contest03/evidence03.pcap

MD5 (evidence03.pcap) = f8a01fbe84ef960d7cbd793e0c52a6c9

2. 풀이

이번에도 문제풀이 전에 MD5값을 확인해 주도록 하겠습니다.

이번에도 문제가 없으니 진행하겠습니다.

우선 Wireshark를 통해 패킷을 확인해 줍니다.

여기서 조건 중에 Ann의 AppleTV의 IP는 고정으로 192.168.1.10이라고 하였으니 필터를 걸어줍니다.

이제 1번 문제인 AppleTV의 Mac주소를 찾아야 합니다. 이를 위해 192.168.1.10이 포함된 적당한 패킷을 골라 Ethernet 패킷을 확인해 줍니다. 저는 No.1 패킷을 사용하겠습니다.

Ethernet 패킷에는 출발지와 목적지의 Mac 주소가 포함되어 있습니다. 따라서 출발지인 Ann의 AppleTV의 Mac 주소는 00:25:00:FE:07:C4입니다.

다음으로 HTTP 요청에서 User-Agent 문자열을 찾아야 합니다. 마침 No.6 패킷이 HTTP GET 요청이니 여기서 User-Agent 문자열을 찾아보겠습니다.

여기서 User-Agent는 AppleTV/2.4\r\n인 것을 알 수 있습니다.

다음으로 Ann의 첫 4개 검색을 찾아야 합니다. 무언가를 검색할 때에는 GET 통신을 사용할 테니 Ann이 사용한 통신(Ip.addr == 192.168.1.10) 중에서 GET 통신(http.request.method == "GET")을 찾으면 될 것입니다. 따라서 이에 필요한 필터는 다음과 같습니다.

ip.addr==192.168.1.10 && http.request.method == "GET"

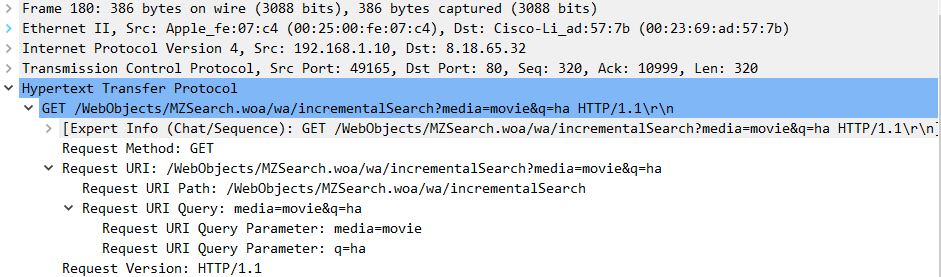

이제 수많은 GET 패킷 사이에서 Ann이 검색한 패킷을 찾아야 합니다. info에는 GET 패킷의 URL이 보이게 되는데, 이때 MZSearch라는 URL이 보입니다. 아마도 이것이 Ann이 검색할 때 사용하는 URL로 보입니다. 따라서 "/WebObjects/MZSearch.woa"가 포함된 패킷만 찾아보도록 하겠습니다.

~ && http.request.uri contains "/WebObjects/MZSearch.woa"

이제 해당 패킷들의 첫 4개의 Query Parameter를 찾아보겠습니다.

검색어가 h, ha, hac, hack로 늘어나는 것으로 보입니다. 문제에서 증분 검색 카운트라는 말이 있었던 것으로 보아 이것이 답으로 보입니다.

이제 Ann이 클릭한 첫 번째 영화의 제목입니다. 이것은 높은 확률로 hack이후 다음 검색이 나타나기 전의 패킷일 것입니다. 다음 HTTP GET 패킷은 307번에 존재합니다.

아마 이 URL에 접속해 보면 해당 영화가 나올 것으로 보입니다. 그러나 현재는 해당 URL이 작동하지 않습니다. 그렇다면 이 패킷을 통해 받은 데이터를 확인해야 합니다. 이번에는 이 패킷에 우클릭 - Follow - HTTP Stream을 클릭해 줍니다.

조금 내려가다 보면 해당 Request로 받은 내용을 볼 수 있습니다.

여기서 title에 Hackers라고 보입니다. 영화 제목인 듯 하니 확인해 보겠습니다.

검색결과 Hackers라는 영화가 있습니다. 이것이 4번 문제의 정답입니다.

이제 5번 문제입니다. 영화 예고편의 전체 URL을 찾아야 합니다. URL은 작동하지 않으니 이번에도 HTTP Stream에서 해결해야 합니다.

HTTP Stream을 내려가다 보면 key값이 Preview-url인 값이 있습니다.

이것이 예고편의 URL로 추측됩니다. 따라서 예고편의 URL은 http://a227.v.phobos.apple.com/us/r1000/008/Video/62/bd/1b/mzm.plqacyqb..640x278.h264lc.d2.p.m4v 입니다.

이제 6번 문제입니다. 두 번째 영화제목을 물어보는 내용이기 때문에 Hackers를 찾던 방법 그대로 찾으면 될 것으로 보입니다. 따라서 3번 문제처럼 필터를 걸어준 뒤 3번 문제의 4개 피킷 이후의 것을 하나씩 찾아보겠습니다.

여기까지가 다음 영화를 검색할 때 사용한 패킷입니다. 원래 sneak를 입력하던 도중 sneb로 오타를 내고 다시 입력한 흔적이 보입니다.

이제 검색의 마지막 패킷인 1168 이후의 GET 패킷 중에서 직접 클릭한 패킷을 찾아보면 No.1181에 있습니다.

이번에도 HTTP Stream을 확인해 줍니다.

받은 패킷을 밑으로 내리다 보면 아까와 마찬가지로 tilte에 Sneakers라는 이름이 보입니다. 영화가 맞는지 확인해 보겠습니다.

이번에도 Sneakers라는 영화가 보입니다. 이것이 6번 문제의 정답일 것입니다.

이어서 7번 문제의 답도 HTTP Stream에 있을 것입니다. 검색 기능을 사용해 price-display를 검색해주면 될 것입니다.

price-display는 $9.99입니다.

이제 마지막으로 앤이 마지막으로 검색한 전체 단어입니다. 이것은 아까와 마찬가지로 Ann이 검색한 내용만 보도록 필터를 한 뒤 맨 마지막 패킷을 확인하면 될 것입니다.

마지막 단어는 iknowyourewatchingme입니다. 아마도 Ann은 자신이 감시당하고 있다는 것을 알고 있었던 것 같습니다.

3. 마무리

문제와 답을 정리해 보겠습니다.

1. What is the MAC address of Ann’s AppleTV?

00:25:00:FE:07:C4

2. What User-Agent string did Ann’s AppleTV use in HTTP requests?

AppleTV/2.4\r\n

3. What were Ann’s first four search terms on the AppleTV (all incremental searches count)?

h, ha, hac, hack

4. What was the title of the first movie Ann clicked on?

Hackers

5. What was the full URL to the movie trailer (defined by “preview-url”)?

http://a227.v.phobos.apple.com/us/r1000/008/Video/62/bd/1b/mzm.plqacyqb..640x278.h264lc.d2.p.m4v

6. What was the title of the second movie Ann clicked on?

Sneakers

7. What was the price to buy it (defined by “price-display”)?

$9.99

8. What was the last full term Ann searched for?

iknowyourewatchingme

이제 이것이 맞는지 확인해 보겠습니다.

https://forensicscontest.com/2010/02/02/puzzle-3-answers

Puzzle #3 Answers – Network Forensics Puzzle Contest

Here are the answers for Puzzle #3. Big thanks to everyone who entered! 🙂

forensicscontest.com

2번 문제에서 \r\n부분이 포함된 것 말고는 전부 정답입니다.

4. 마치며

이번에는 Puzzle 3을 풀어보았습니다. 이번 문제의 핵심은 원하는 패킷만 찾을 수 있도록 필터링하는 것과 HTTP Stream을 보는 것이라고 생각합니다.

'보안 > 포렌식' 카테고리의 다른 글

| LMG Network Forensics) 2. Ann Skips Bail (네트워크 포렌식) (0) | 2022.12.23 |

|---|---|

| LMG Network Forensics) 1. Ann’s Bad AIM (네트워크 포렌식) (2) | 2022.12.22 |

| LMG Network Forensics) 0. forensic contest? (네트워크 포렌식) (0) | 2022.12.21 |